Minerva Labs社インシデントチームが顧客のネットワークをランサムウェア攻撃から救出 2021年11月24日Minervaのブログから

今週の初めに起こったことですが、弊社の顧客からインシデントレスポンスチームへ緊急リクエストがあり、新規カスタマーが、ランサム攻撃を受けたので、調査してほしいとのリクエストがありました。

Minervaインシデントチームが早急に介入し、カスタマーエンドポイントにMinerva Armorエージェントをインストールして観察することにしました。

Minerva製品は、マルウェアが攻撃を実行する前に先制防御するソリューションですが、今回のケースでは、初期の攻撃でもありピンポイント感染で済み、ネットワーク全体の防御を復帰させて、危機一髪でランサムウェア攻撃の蔓延を防ぐことができました。インシデント調査後、このランサムウェアについて興味深い発見もありました。

The Rust Ransomware

このランサムウェアはRustプログラム言語で書かれており、以下のgithubから同類のマルウェアを参照することができます。

このランサムウェアは2021年11月18日に確認され (今回のインシデントが起こる4日前)、この時点で、ほとんどのアンチウィルスソフトベンダーでは検知できない未知のマルウェアでした。(VirusTotalでは、67社の内5社が認知)

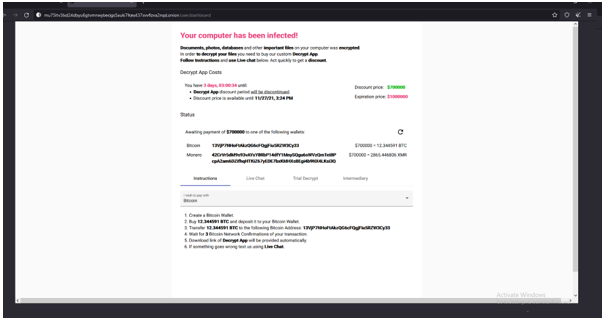

攻撃者はどうやら長い間被害者のエンドポイントへ潜むことで、EPP又はEDRソリューションに検知されることなく管理者の認証情報などを不正取得していたようでした。それから84GBのデータを抽出し、ファイルをダウンロードする事で.sykffle拡張子を使用して暗号化してしまいました。

ランサムウェア攻撃を受けてWinword, BrowserやOne noteなどがシャットダウンされ、これらのファイルが開いている状態では、暗号化されてしまいます。その上にデータを回復する為のツールも削除され、四方八方からなす術もなく塞がれてしまう状況に陥ります。

残念なことですが、今回のケースは、被害者のセキュリティー上に今後も影響を及ぼすこともあり(各マルウェアサンプルはカスタムビルド仕様で攻撃手法がユニーク)、一般にIOC(セキュリティ侵害インジケーター)を公表することはできません。

Minerva Armorを事前にインストールしておいたら、このような攻撃を受けずに済んだと思います。

どうやってランサムウェア攻撃から防ぐことができるのか?

各種ランサムウェアは、様々な攻撃手法で攻撃を仕掛けてきます。いくつかのマルウェアは、高度なエクスプロイトがOS上の脆弱性を突いて侵入していきますが、多くのケースでは、ユーザーがフィッシング攻撃手法などで攻撃者に攻撃のチャンスを与えてしまうことです。

結論を言うと、あらゆるランサムウェア攻撃から検知及び攻撃を防ぐシンプルな方法はないということです。だからこそ攻撃手法の調査及び今後の防御対策、すなわち未知のランサムウェア攻撃で一般に知られていないマルウェアを防御することが必須課題になります。

しかしMinervaは、サイバーセキュリティのエキスパートが集結し、未知のマルウェアから先制防御するテクノロジーを実装していますので、あなたの企業組織からサイバー攻撃を完全シャットアウトします。

Minerva製品(Minerva Armor)についてのお問い合わせはPico Technologies (info@pico-t.co.jp)までお願い致します。