Minervaの敵対的環境攻撃防御手法でBuer Loaderを先制防御 2020年11月18日 Minervaのブログから

Buer Loaderはステルスなローダで、企業組織内のネットワークに攻撃の足掛かりを作るのに最適です。マルウェア感染手法で共通するのはフィッシングメール攻撃で、google ドキュメントのリンク先に悪意のあるローダが仕掛けられます。今回は、AvidXchangeというインボイス作成・決済・管理のソリューションに仕掛けられていたローダを発見し、フィッシングメールとはまた違った攻撃手法をご紹介します。

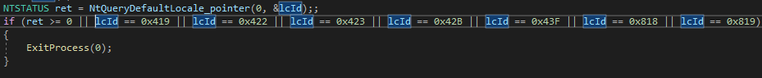

このマルウェアはサンドボックスからのマルウェア検知と旧ソ連邦諸国にあるエンドポイントへ感染させないなどの回避テクニックを行います。初めにNtQueryDefaultLocale関数を使用し、マシンの居所を判別し、CIS諸国(旧ソ連邦諸国)に属すマシンなどは攻撃から除外されます。

WindowsのAPI関数GetDiskFreeSpaceExAを使いマシンのディスク容量などをチェックします。空き容量が50GB以下又は全体容量が120GB以下のデバイスであれば攻撃から除外されます。以下はBuerコードが容量をチェックしているスクリーンショットです。

Minerva はBuerLoaderをMinerva敵対的環境攻撃防御モジュールで攻撃の足掛かりとなるマルウェアコードを先制防御しました。

下の図はMinervaユーザーが実際に攻撃を仕掛けられ先制防御したイベントです。

Minerva製品(Minerva Armor)についてのお問い合わせはPico Technologies (info@pico-t.co.jp)までお願い致します。